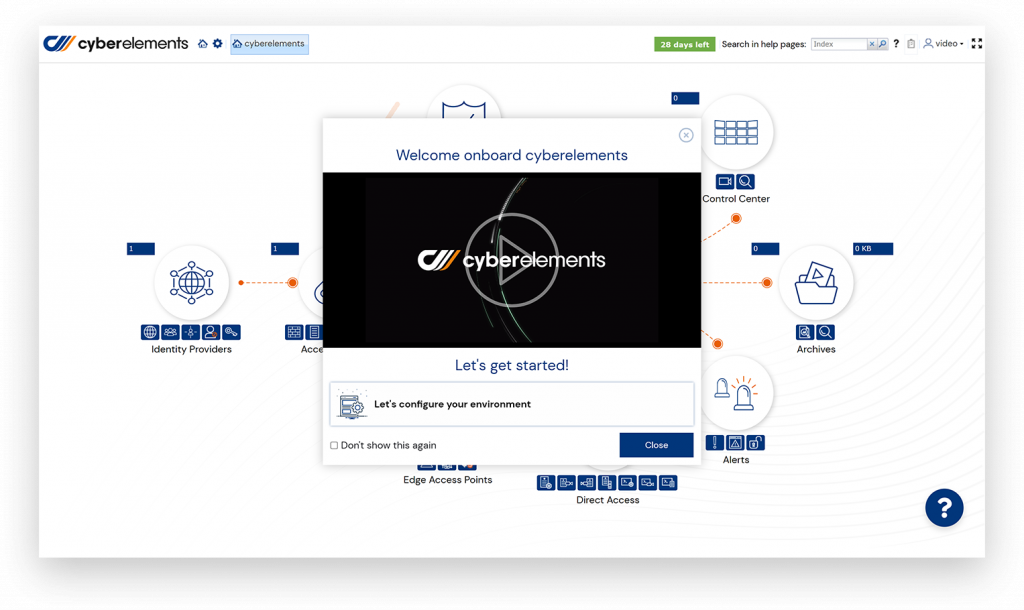

Aktivieren Sie Ihre Privileged Access Management-Bastion in 3 Minuten!

Verbinden Sie IT-Administratoren sicher mit ihren Anwendungen und Systemen und gewährleisten Sie die volle Kontrolle über das Unternehmen mit einer konvergenten Plattform für:

> Zero Trust Architektur

> Mitarbeiter- und Drittanbieter-Zugang

> Sicherstellung der Einhaltung von Branchenvorschriften

Mit cyberelements sichern Sie alle Ihre geschäftlichen und privilegierten Benutzer und geben sofortigen Zugang zu IT- und OT-Systemen.

Zuverlässig für Unternehmen aller Formen und Größen

Entdecken Sie die Herausforderungen unserer Kunden

Sehen Sie, wie wir Tausenden Unternehmen geholfen haben, ihren neuen Sicherheitsstandard zu erreichen

![]()

![]()

![]()

Zero Trust-Architektur zur Sicherung Ihres privilegierten Zugangs

Aktivieren Sie Ihre Plattform in weniger als 3 Minuten

Aktivieren Sie Ihre Zero Trust PAM-Plattform in 3 Minuten!

> Verbinden Sie alle Benutzer mit Anwendungen und Ressourcen, überall

> Erhalten Sie volle Transparenz über Benutzerverhalten und Aktionen in Echtzeit

> Schränken Sie den Benutzerzugang oder Aktionen basierend auf dem Benutzer- und Gerätekontext ein

> Führen Sie eine vollständige Zero-Trust-Zugangsrichtlinie aus

Entdecken Sie in 40 Sekunden, wie Sie Ihre kostenlose Testversion starten können

Die cyberelements Plattform: mehr als ein Bollwerk

Sitzungsüberwachung & Echtzeit-Analyse

cyberelements verfolgt Aktivitäten in Echtzeit, erkennt und blockiert jedes verdächtige Verhalten.

Organisation & Persönlicher Passwort Tresor

Speichern Sie alle Ihre Anmeldedaten und Schlüssel sicher. Definieren Sie die richtigen Zugangsdaten, um sie in die richtige Sitzung zu übertragen.

Identitätsbasierte

Zugriffsrichtlinie

Erstellen Sie Richtlinien, um festzulegen, auf welche Anwendungen und Systeme Gruppen zugreifen können und wie.

Noch nicht sicher?

Entdecken Sie anhand dieser Inhalte, warum es für Sie an der Zeit ist, eine Zero Trust SaaS-Plattform einzusetzen, die die Unternehmensleistung steigert

Privileged Access Management (PAM)

Privileged Access Management (PAM) Wie Sie Ihre optimale Privileged Access Management-Lösung finden. Warum sollte ich eine Privileged-Access-Management-Lösung verwenden? Der Einsatz einer Privileged Access Management

Die 4 wichtigsten Kriterien für den Zugang von Dienstleistern

In diesem E-Book erfahren Sie die 4 wichtigsten Kriterien für den Zugriff von Dienstleistern und wie Sie dank PAM (Privileged Access Management) effizient darauf reagieren

Zugriffs Management für Lieferaten

Welcher IT-Manager musste noch nie für einen seiner Lieferanten einen Zugang zu seiner kritischen Infrastruktur öffnen?